Notre cadre de cybersécurité est conçu pour les petites et moyennes organisations.

Le cadre des compétences en matière de cybersécurité au Canada peut être adapté aux petites et moyennes organisations (PMO). Dans le domaine de la cybersécurité, la plupart des PMO présentent les caractéristiques suivantes :

- Il y a rarement des spécialistes en cybersécurité sur place;

- Elles ne disposent généralement pas de ressources pour une main-d’œuvre en cybernétique à plein temps;

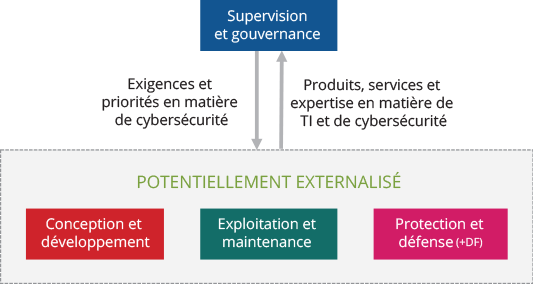

- Soit les rôles de conception/développement sont externalisés, soit les systèmes/applications sont acquis « en vente libre »;

- Les individus remplissent souvent des rôles multiples qui incluent des tâches de cybersécurité.

Par conséquent, lorsque les organisations examinent le cadre de la NICE, elles peuvent être submergées. Toutefois, il est possible d’établir des scénarios ou de présenter des exemples qui aideront les PME à faire évoluer le cadre de la NICE en utilisant le cadre canadien, ce qui permettra également de définir des CCH basées sur les rôles qui soutiendront la cybersécurité au sein des organisations.

Généraliste de la sécurité – Tâches communes et CCH

Toutefois, l’efficacité dans ce rôle de généraliste de la sécurité repose sur les connaissances, compétences et habiletés (CCH) de base nécessaires pour soutenir la prise de décision et l’action. Toutefois, il est peu probable qu’ils aient une formation ou une éducation approfondie en matière de cybersécurité. En conséquence, il devrait se voir offrir des possibilités d’apprentissage suffisantes pour acquérir les CCH requises en fonction de ses responsabilités ainsi que de la menace et du contexte technique et commercial. Comme le montre la figure ci-dessous, cela nécessite généralement des compétences et des CCH de base empruntées à certains des rôles de travail au sein de chaque grande catégorie de travail.

Les tâches communes comprennent :

- Évaluer la position de l’organisation en matière de cybersécurité

- Faciliter la détermination des cyberrisques organisationnels

- Déterminer les contrôles de cybersécurité non techniques

- Identifier les experts techniques, internes ou externes, en matière de contrôles techniques et assurer la liaison avec eux

- Élaborer des plans et des politiques organisationnels en matière de cybersécurité

- Conseiller les dirigeants en matière de sensibilisation et de formation à la sécurité

- Surveiller et soutenir les experts techniques, qu’ils soient internes ou externes, dans leurs fonctions de cybersécurité

- Coordonner l’intervention en cas d’incident de cybersécurité

- Suivre et signaler les mesures de réponse et d’atténuation et recommander des actions sur la base d’avis techniques

- Coordonner les activités rétrospectives sur les événements et incidents, en intégrant les leçons apprises dans les politiques et procédures organisationnelles

Connaissances de base :

- Contexte technique (par exemple, infrastructure organisationnelle de TI, logiciels, dispositifs et politiques)

- Contexte de la cybermenace (y compris les risques délibérés, accidentels et naturels)

- Contexte de l’entreprise (priorités, objectifs, marché, tendances)

- Contexte juridique, politique et éthique de la sécurité

- Gestion des risques liés à la cybersécurité dans le cadre du risque organisationnel

- Gestion des incidents de cybersécurité (spécifique à un domaine)

- Processus, technologies, tendances et questions émergentes en matière de cybersécurité

- Sources d’expertise en matière de cybersécurité et de ressources

Compétences et aptitudes de base :

- Fournir des conseils aux entreprises dans le contexte juridique et politique de la cybersécurité

- Faire preuve de prévoyance et planifier la sécurité pour soutenir les activités et la croissance des entreprises numériques

- Traduire le risque cybernétique en risque d’entreprise

- Faire la distinction entre conformité et risque

- Interpréter les évaluations de la menace et des risques dans le contexte opérationnel

- Évaluer l’efficacité des contrôles de sécurité par rapport aux objectifs de sécurité organisationnelle

Adaptation du cadre des compétences en matière de cybersécurité au Canada aux petites et moyennes organisations

Exemple 1 – Organisation de taille moyenne avec du personnel des TI interne

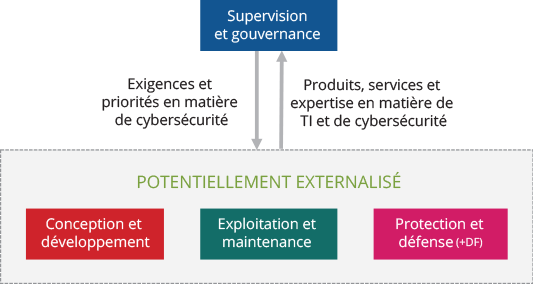

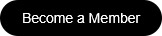

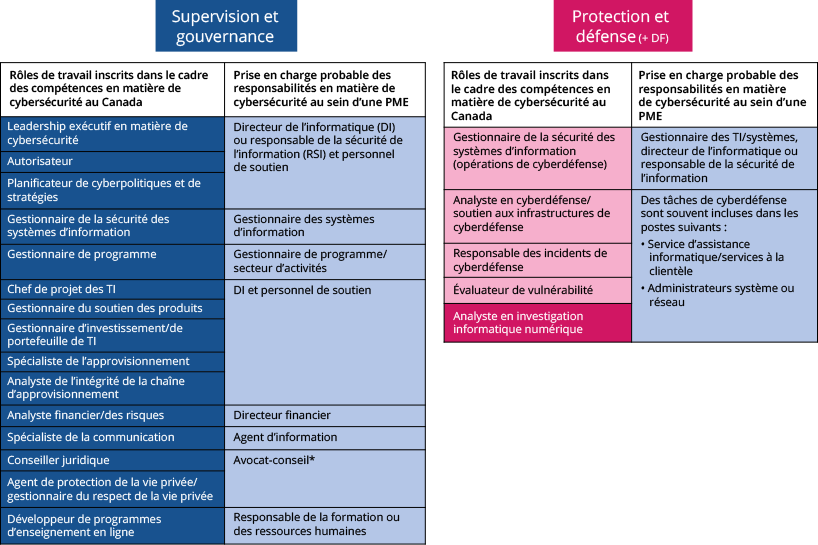

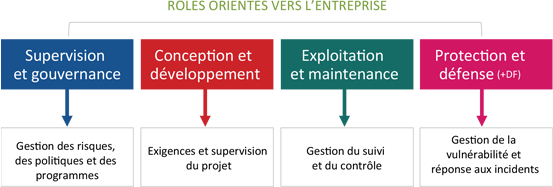

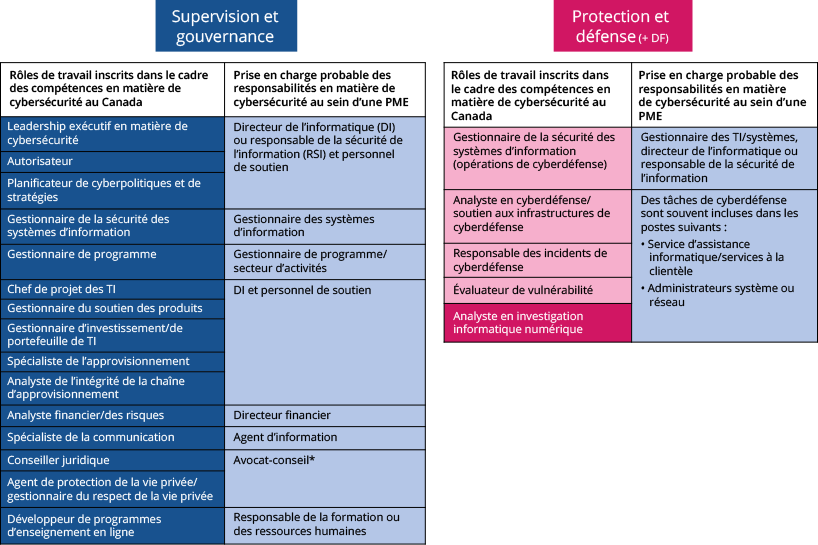

Dans cet exemple, il reste une expertise technique à l’interne, mais plusieurs rôles en cybersécurité sont assumés par ceux qui ont d’autres fonctions et qui ne sont généralement pas des spécialistes en cybersécurité ou qui n’ont qu’un petit service de TI qui sera responsable de la détection et de la réponse aux incidents. Dans cet exemple, le DI dirigerait la petite équipe de TI et assumerait les responsabilités des aspects techniques du programme de cybersécurité, tandis que les représentants de la haute direction resteraient chargés de définir les priorités de l’entreprise et la situation des risques. Toutes les fonctions de protection et de défense seraient probablement assumées par l’équipe de TI, les activités spécialisées étant sous-traitées à une tierce partie.

Exemple 2 – Petite organisation avec une dépendance limitée aux TI et sans personnel de TI

Dans cet exemple, la majorité des tâches techniques seraient externalisées, mais les principales fonctions de surveillance et de gouvernance en matière de cybersécurité resteraient au sein de l’organisation. Cette personne remplirait effectivement le rôle de « généraliste de la sécurité ».